Was ist der E-Mail – Header?

Ein E-Mail-Header ist der Teil einer E-Mail, der Metadaten und technische Informationen enthält, die für die Zustellung und Verarbeitung der Nachricht notwendig sind. Er ist für den Empfänger normalerweise nicht sichtbar, kann aber in den meisten E-Mail-Programmen angezeigt werden.

Der Header hilft E-Mail-Servern, die Nachricht korrekt zuzustellen, und kann auch zur Analyse von Spam, Phishing oder anderen Problemen genutzt werden.

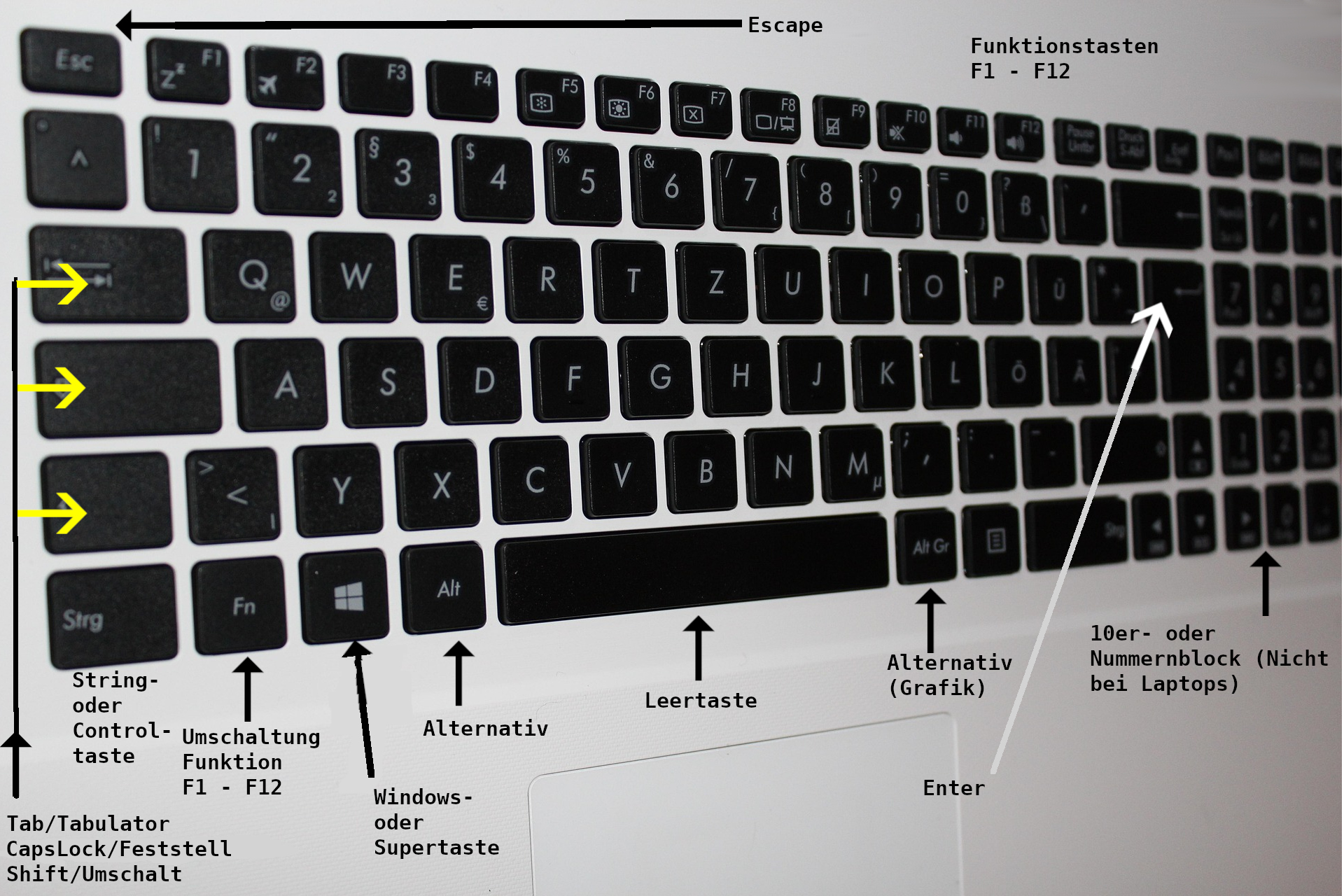

Wo finde ich den E-Mail – Header?

-

- Thunderbird:

- Desktop: Quelltext im Menü unter „Ansicht“ oder öffne die E-Mail, klicke auf Ansicht > Nachrichtenquelltext (oder Strg+U)

- Android und iOS: Öffne die E-Mail in der Thunderbird-App. Tippe auf die drei Punkte (⋮) oben rechts. Wähle "Nachrichtenquelltext", „Kopfzeile“ oder "Quelltext anzeigen" aus.

- Outlook:

- Desktop: Öffne die E-Mail, klicke auf Datei > Eigenschaften > Internetheader

- Web: Öffne die E-Mail, klicke auf die drei Punkte (…) > Datei > Eigenschaften > Internetheader

- Gmail:

- Web: Öffne die E-Mail, klicke auf die drei Punkte (⋮) > Original anzeigen

- App: Öffne die E-Mail, tippe auf die drei Punkte (⋮) > Original anzeigen

- Apple Mail:

- macOS: Öffne die E-Mail, klicke auf Ansicht > Nachricht > Alle Header

- iOS: Öffne die E-Mail, tippe auf Antworten, dann auf das Info-Symbol (i) und ziehe nach oben, um den Header zu sehen

- Yahoo Mail:

- Öffne die E-Mail, klicke auf die drei Punkte (…) > Nachrichtenquelltext anzeigen

- GMX:

- Öffne die E-Mail in deinem Postfach. Klicke auf die drei Punkte (⋮) in der oberen rechten Ecke der E-Mail. Wähle "Quelltext anzeigen" aus

Was beinhaltet der E-Mail – Header?

-

- From: Absender der E-Mail

- To: Empfänger der E-Mail

- Subject: Betreffzeile

- Date: Datum und Uhrzeit des Versands

- Message-ID: Eindeutige Identifikationsnummer der E-Mail

- Return-Path: Adresse, an die Rückmeldungen (z. B. bei Zustellfehlern) gesendet werden

- Received: Informationen über die Server, die die E-Mail weitergeleitet haben

- Content-Type: Art des Inhalts (z. B. Text, HTML)

- MIME-Version: Version des MIME-Standards, der für die Formatierung verwendet wird

Wie liest man den Header aus?

Ein E-Mail - Header enthält viele technische Informationen, die auf den ersten Blick verwirrend wirken können. Hier eine praktische Anleitung, wie du die wichtigsten Teile liest und interpretierst:

1. Grundlegende Struktur

Ein Header sieht etwa so aus:

From: absender@example.com

To: empfaenger@example.com

Subject: Testmail

Date: Thu, 7 May 2026 14:30:00 +0200

Message-ID: <123456789@example.com>

Return-Path: <absender@example.com>

Received: from mail.example.com (mail.example.com [192.0.2.1])

by mx.gmx.net (mx.gmx.net [192.0.2.2])

with ESMTPS (AES256-GCM-SHA384)

for <empfaenger@gmx.net>; Thu, 7 May 2026 14:31:00 +0200

spf=pass

Content-Type: text/plain; charset="UTF-8"

MIME-Version: 1.0

2. Wichtige Felder und ihre Bedeutung

I. Absender & Empfänger:

-

-

-

-

-

-

- From: Wer hat die E-Mail gesendet?

- To: An wen wurde die E-Mail gesendet?

- Cc/Bcc: Weitere Empfänger (Kopie/Blindkopie).

- Subject: Betrifft.

II. Zeitstempel:

-

-

-

-

-

- Date: Wann wurde die E-Mail versendet? (Achtung: Kann vom Empfangszeitpunkt abweichen!)

III. Technische Pfadanalyse:

-

-

-

-

-

- Received: Zeigt den Weg der E-Mail durch die Server.

Jeder Eintrag steht für einen Server, der die E-Mail weitergeleitet hat.

Beispiel:

Received: from mail.example.com (mail.example.com [192.0.2.1]) by mx.gmx.net (mx.gmx.net [192.0.2.2])

Die E-Mail kam von mail.example.com (IP: 192.0.2.1) und wurde an mx.gmx.net (IP: 192.0.2.2) weitergeleitet.

Tipp: Die unterste Received-Zeile ist der erste Server, der die E-Mail empfangen hat (meist der Server des Absenders).

IV. Identifikation & Sicherheit:

-

-

-

-

-

- Message-ID: Eindeutige ID der E-Mail.

- Return-Path: Adresse für Rückmeldungen (z. B. bei Zustellfehlern).

- DKIM-Signature, SPF, DMARC: Sicherheitsmechanismen gegen Spam/Phishing.

- DKIM: Digitale Signatur, die den Absender verifiziert.

- SPF: Prüft, ob der sendende Server berechtigt ist, E-Mails für die Domain zu versenden.

- DMARC: Gibt an, wie mit E-Mails umgegangen werden soll, die SPF/DKIM nicht bestehen.

V. Inhaltstyp:

-

-

-

-

-

- Content-Type: Gibt an, ob die E-Mail Text, HTML oder Anhänge enthält.

- MIME-Version: Version des verwendeten MIME-Standards.

3. Wofür ist das nützlich?

-

-

-

-

- Spam/Phishing erkennen: Unstimmigkeiten zwischen From: und Return-Path: oder verdächtige Received:-Pfade können auf Betrug hindeuten.

- Zustellprobleme analysieren: Fehlende oder falsche Received:-Einträge zeigen, wo die E-Mail hängengeblieben ist.

- Absender überprüfen: Die IP-Adressen in "Received" können mit einer IP-Lookup-Suche (z. B. whois.com) geprüft werden.

Beispiel: Spam erkennen in folgendem Header:

From: "PayPal" <service@paypal.com>

Return-Path: <xyz123@fake-server.ru>

Received: from fake-server.ru (fake-server.ru [1.2.3.4])

Achtung: Die From:-Adresse sieht seriös aus, aber Return-Path: und Received: verraten, dass die E-Mail von einem verdächtigen Server kommt.

Achtung: Die From:-Adresse sieht seriös aus, aber Return-Path: und Received: verraten, dass die E-Mail von einem verdächtigen Server kommt.

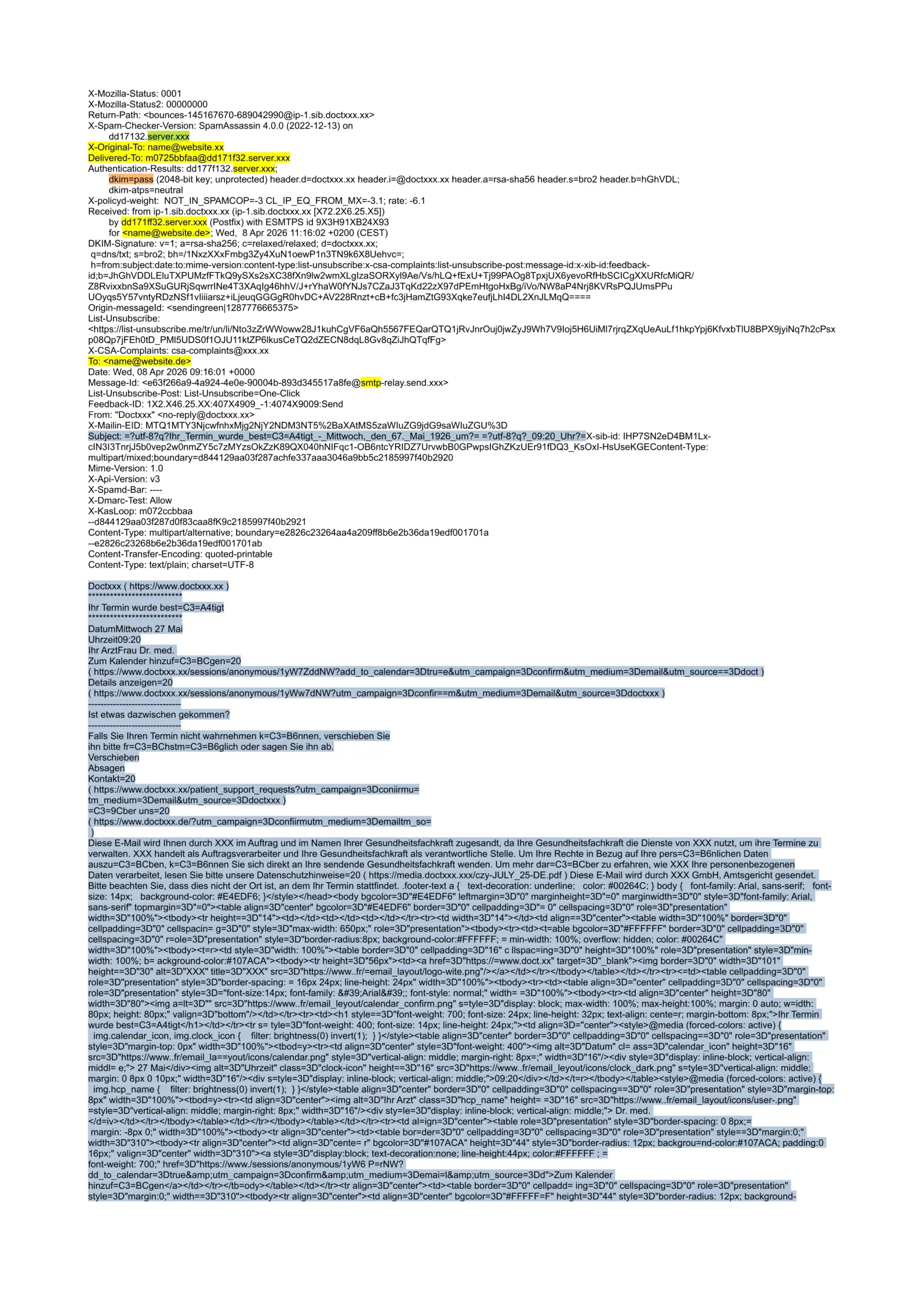

So sieht ein Header in der Regel aus.

Beispiel: Eine Terminbestätigung per E-Mail:

![]()